![]() Шифрование серверов — задача с которой рано или поздно сталкиваются все. Пробовал шифровать и платными и бесплатными инструментами и в итоге пришёл к двум: TrueCrypt и BitLocker. Так как мне лень хранить в голове пароли и хочется иметь доступ к серверу при помощи usb-флешки, я остановился на BitLocker. Ниже расскажу как зашифровать системный и диск с данными.

Шифрование серверов — задача с которой рано или поздно сталкиваются все. Пробовал шифровать и платными и бесплатными инструментами и в итоге пришёл к двум: TrueCrypt и BitLocker. Так как мне лень хранить в голове пароли и хочется иметь доступ к серверу при помощи usb-флешки, я остановился на BitLocker. Ниже расскажу как зашифровать системный и диск с данными.

Сравнение возможностей BitLocker

| Источник | Безопасность | Действия пользователя |

| Только TPM | Защищает от программных атак, но уязвим к аппаратным атакам | Никаких |

| TPM + PIN | Добавляет защиту от аппаратных атак | Пользователь должен вводить PIN-код при каждом запуске ОС |

| TPM + ключ USB | Полная защита от аппаратных атак, но уязвима к потере ключа USB | Пользователь должен использовать ключ USB при каждом запуске ОС |

| TPM + ключ USB + PIN | Максимальный уровень защиты | При каждом запуске ОС пользователь должен вводить PIN-код и использовать ключ USB |

| Только ключ USB | Минимальный уровень защиты для компьютеров, не оснащенных TPM + есть риск потери ключа | Пользователь должен использовать ключ USB при каждом запуске ОС |

Установка BitLocker

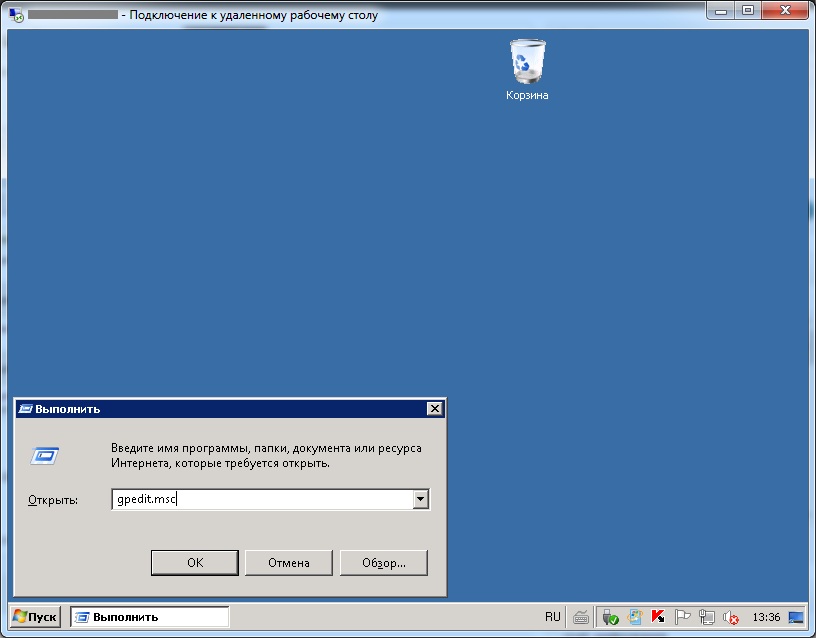

Перед установкой первым делом надо добавить политику

Переходим по пути

Конфигурация компьютера -> Административные шаблоны -> Компоненты Windows -> Шифрование диска BitLocker -> Диски операционной системы

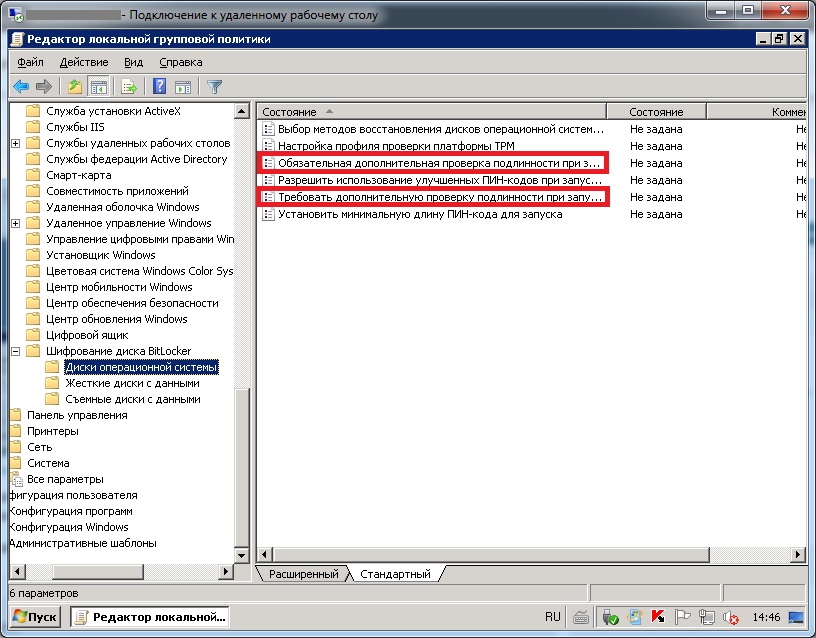

Где нас интересую два параметра:

Обязательная дополнительная проверка подлинности при запуске

и

Требовать дополнительную проверку подлинности при запуске (Windows Server 2008 и Windows Vista)

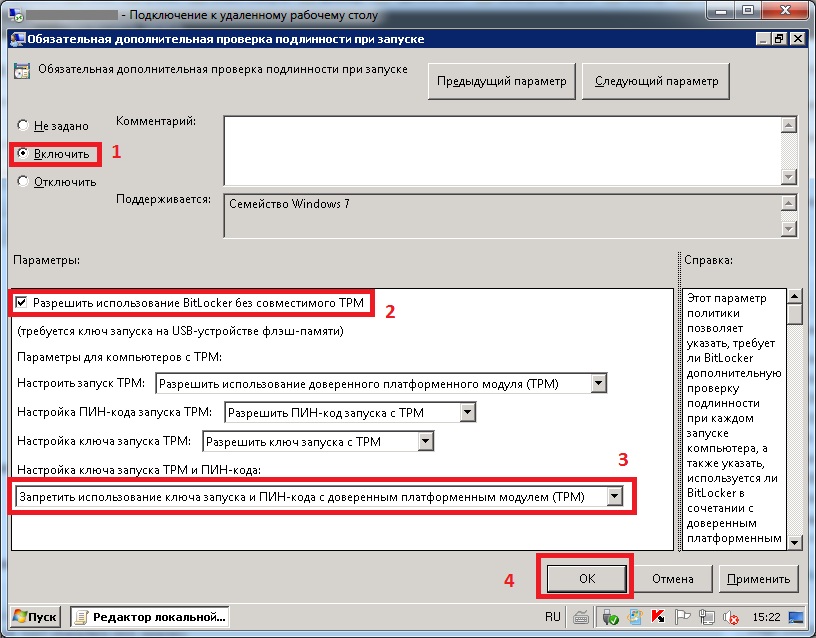

Настройки параметра «Обязательная дополнительная проверка подлинности при запуске»

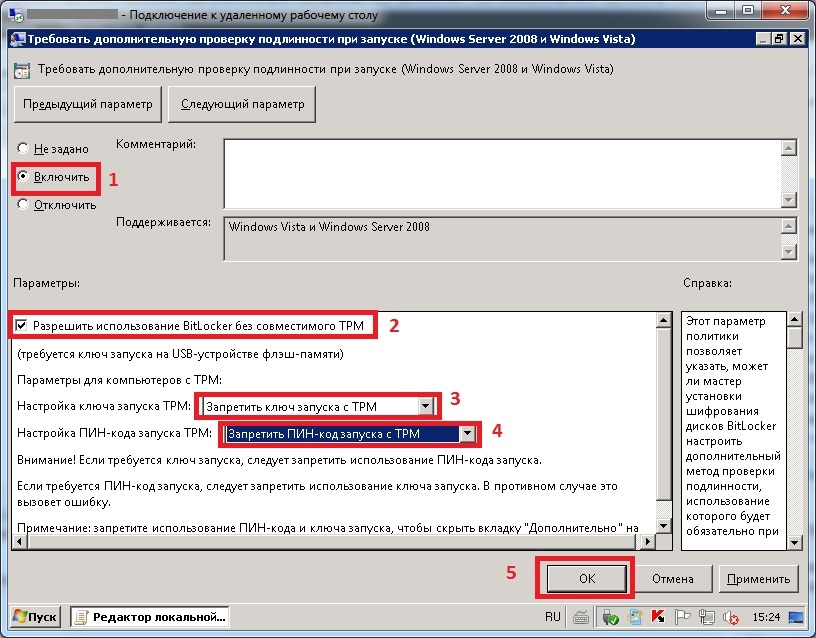

Настройки параметра «Требовать дополнительную проверку подлинности при запуске (Windows Server 2008 и Windows Vista)»

После изменений должны увидеть два включенных параметра политики

Политика на серверах применяется практически сразу, но тем не менее, чтобы не ждать обновляемся

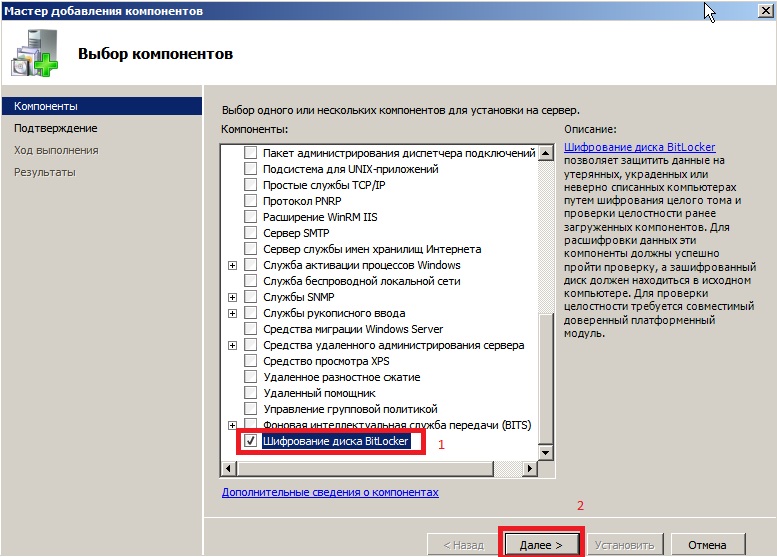

Открываем «Диспетчер сервера»

пуск - администрирование - диспетчер сервера

Выбираем компонент «Шифрование диска BitLocker»

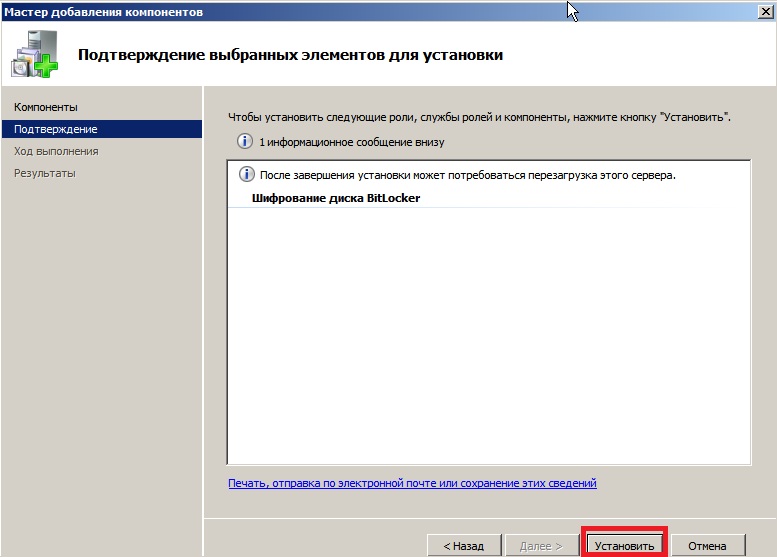

Устанавливаем

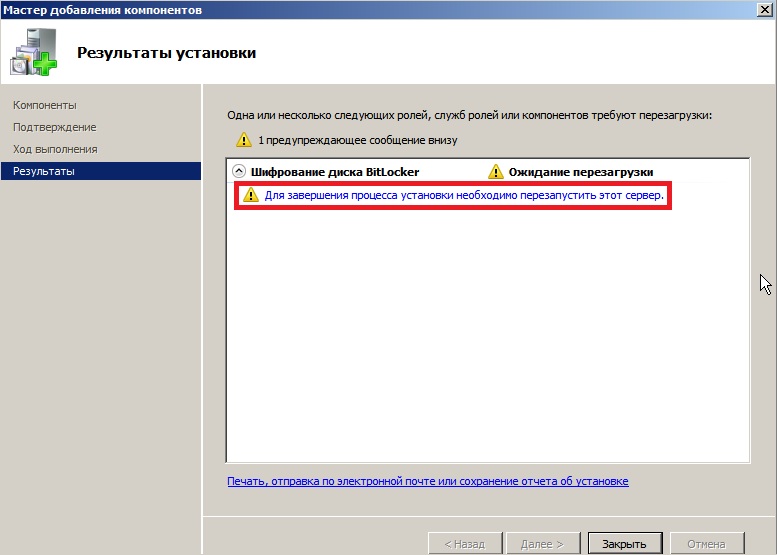

Перезагружаемся

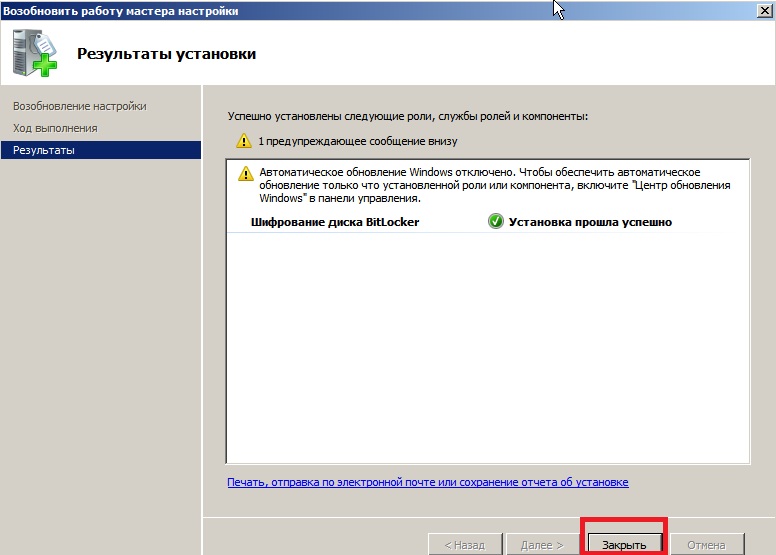

После перезагрузки системе необходимо время для установки компонентов

Шифрование системного диска

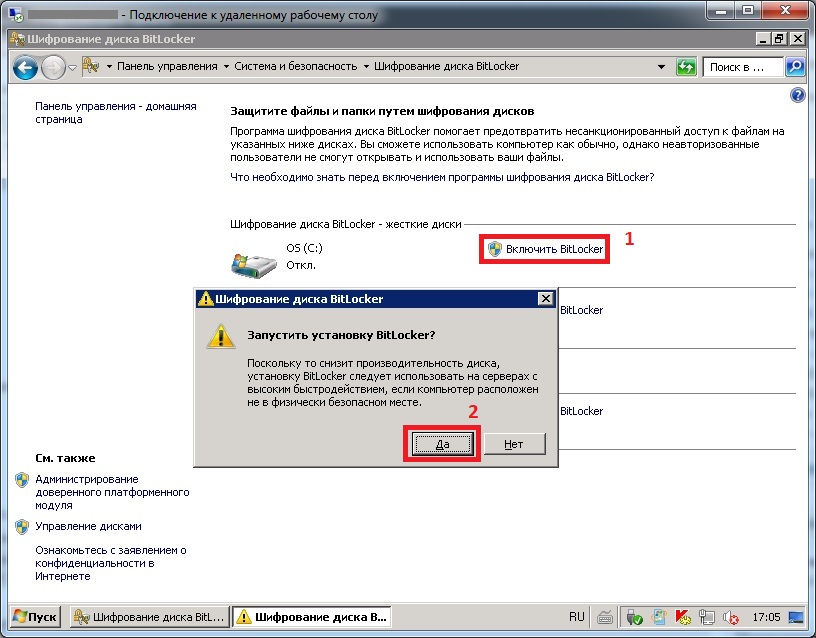

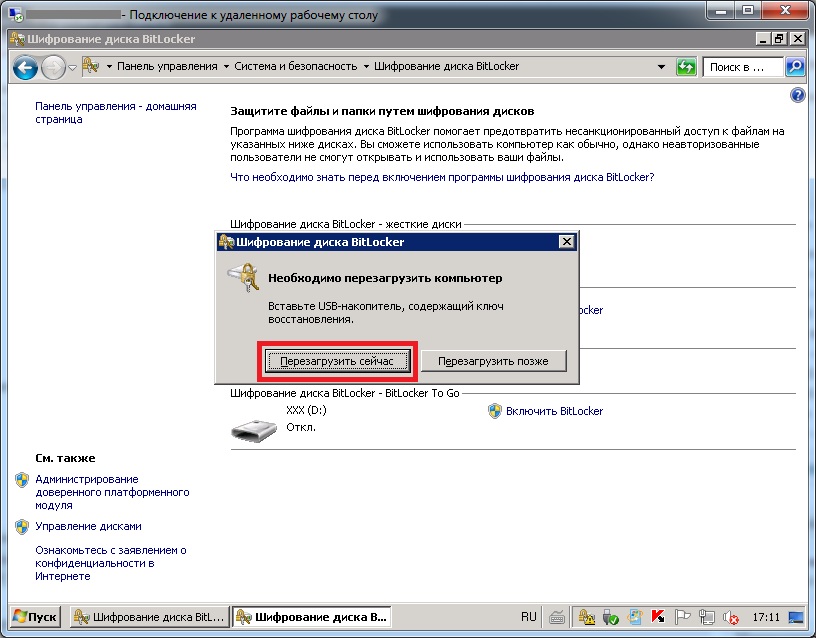

пуск - панель управления - система и безопасность - шифрование диска Bitlocket

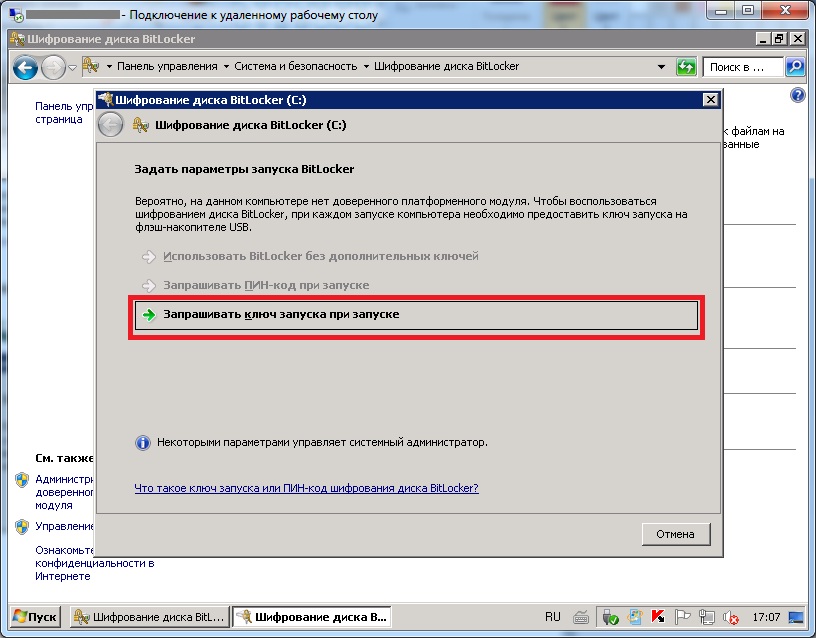

Выбираем, чтобы при загрузке системы спрашивался ключ

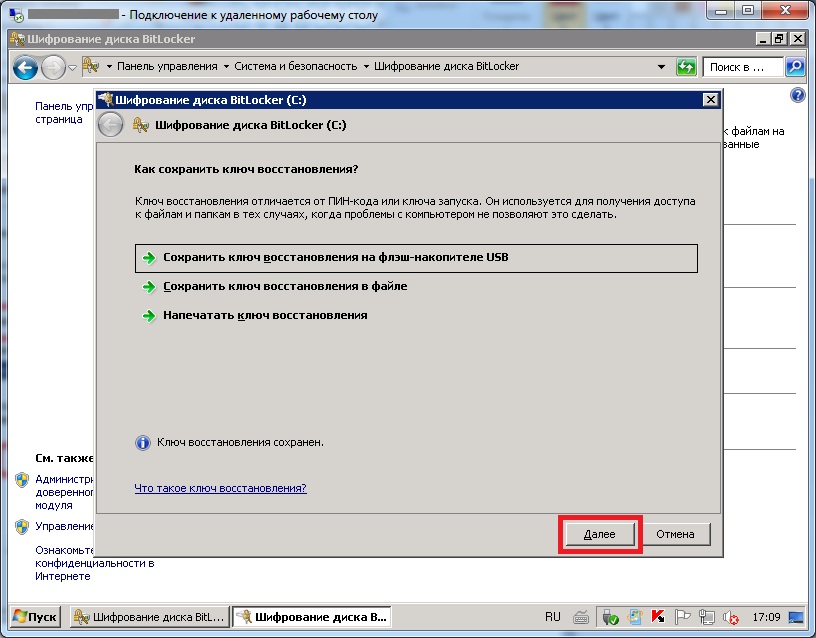

Выбираем место хранения ключа. Наша флешка

Сохраняем ключ восстановления. Я сохраняю прямо на той же флешке, но обязательно делаю её дубликат и прячу в сейф

Нажимаем «Далее»

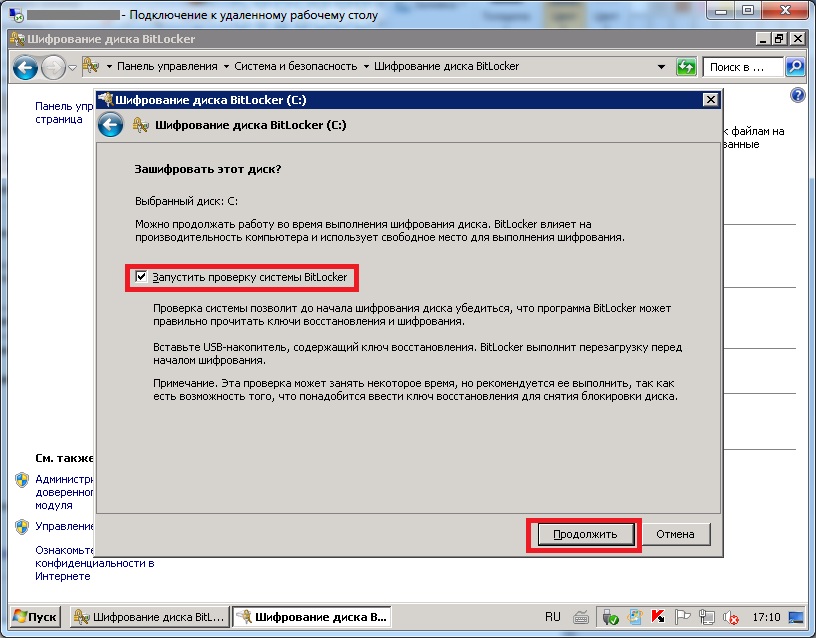

ОБЯЗАТЕЛЬНО делаем проверку ключей. До шифрования диска система перезагрузится и проверит ключи, если они окажутся рабочими, то начнется шифрование

Перезагружаемся

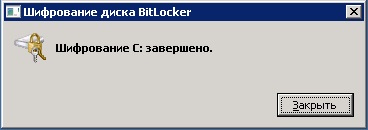

Как перезагрузимся, начнётся шифрование. В итоге должны увидеть сообщение что всё ок.

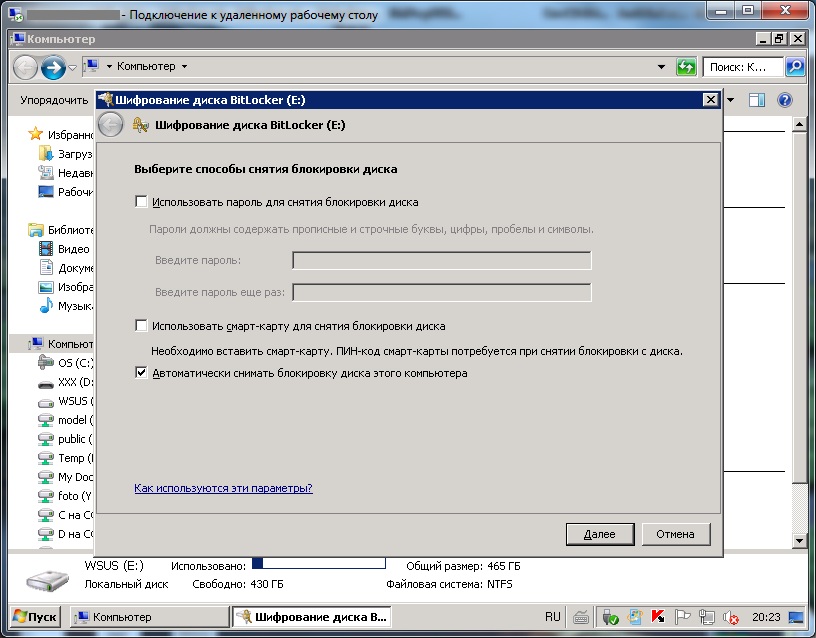

Шифрование диска с данными

Особо ничем не отличается от шифрования системного диска. Единственное я выбрал чтобы ключи хранились на флешке и автоматически подключались диски.

Чем мне понравился BitLocker

- Есть возможность хранить ключи на простой флешке

- Не слитает шара. При использовании TrueCrypt, приходилось вначале подключать диск, а потом прописывать шару

- Ключи не привязаны к флешке, можно скопировать другу )

- Нет привязки к системе. Диски можно подключить в другому компьютеру и использовать.

- При тестировании скорость чтения/записи снизилась примерно на 5%, при завяленных до 10%

Возможный ошибки BitLocker

1. Ошибка при проверке ключа  решение:

решение:

- Поменяйте флешку

- Файловая система на флешке должна быть FAT или FAT32

Свежие комментарии