Подключить к pfSense дополнительного интернет провайдера , чтобы при отключении основного интернет канала (wan) происходило переключение на резервный

как это будет работать:

Весь трафик с локальной сети (LAN) будет пропускаться через наш шлюз, а именно через группу. Поскольку наша шлюз группа состоит из двух WAN имеющих разный уровень приоритета. Tier 1 — основного шлюза и Tier 2 — резервный шлюз, который будет использоваться вместо нашего основного шлюза когда тот откажет.

Ниже опишу как сконфигурировать multi-WAN на pfSense для отказоустойчивости.

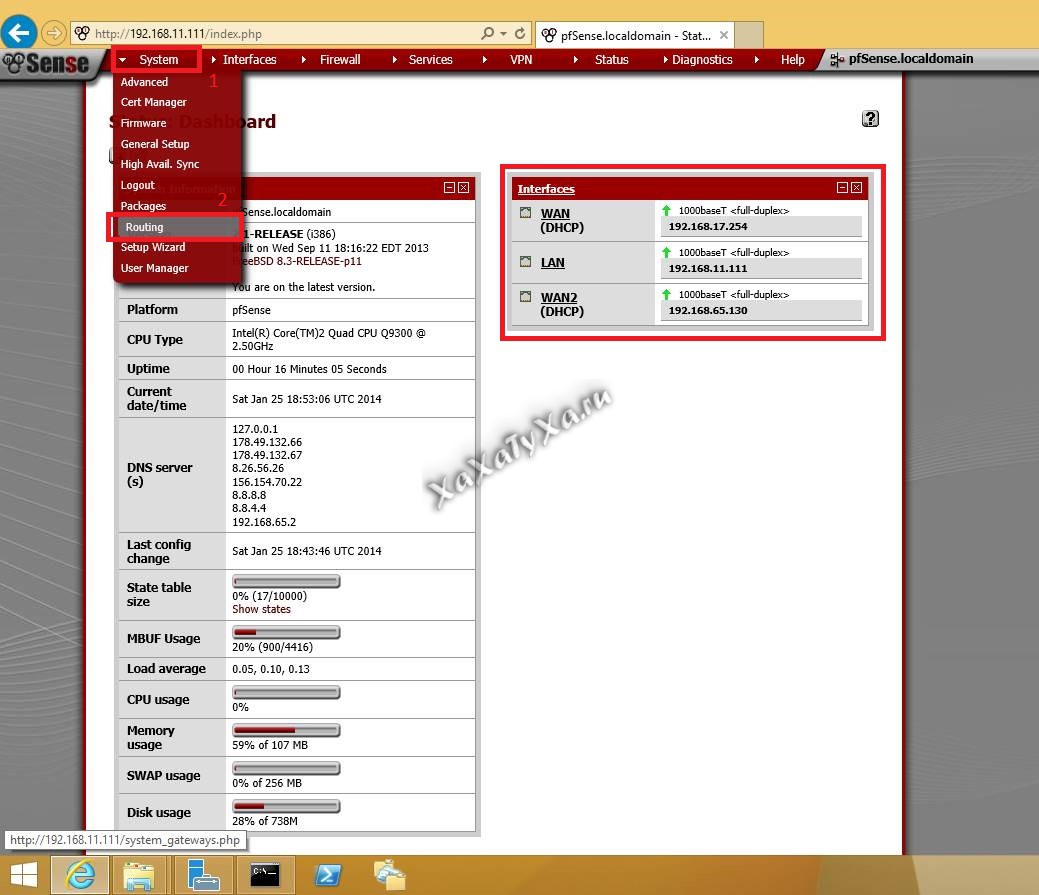

Переходим на страницу «System > Routing»

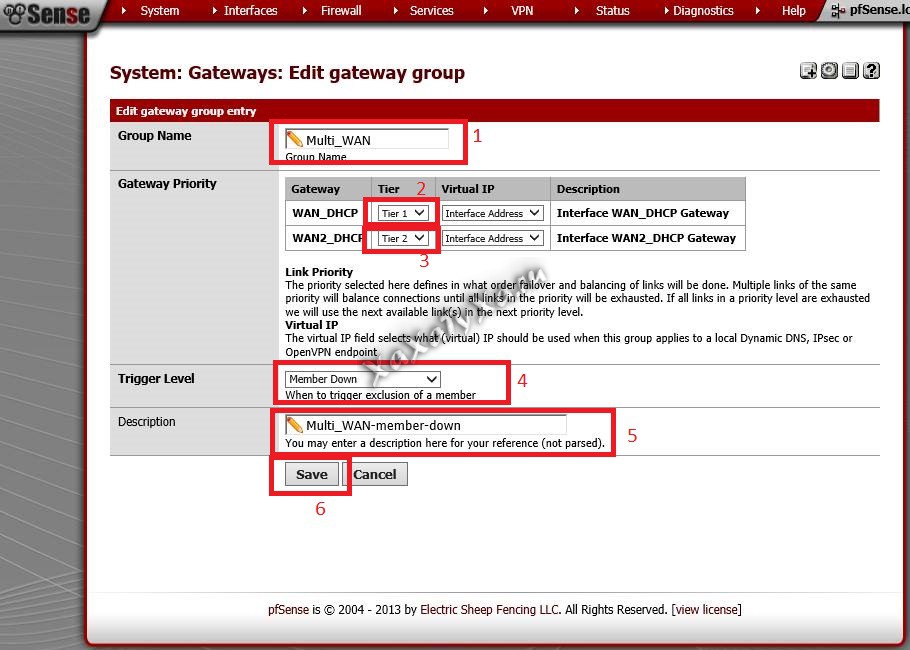

Выбираем закладку «Groups» и нажимаем «+»

2. Устанавливаем приоритет шлюза «Gateway Priority» для нашего шлюза WAN в значение «Tier 1»

3. Устанавливаем приоритет шлюза «Gateway Priority» для нашего шлюза WAN2 в значение «Tier 2«

- Member Down — срабатывает, когда Monitor IP установленный для шлюза перестаёт отвечать на ICMP ping

- Packet Loss — срабатывает, когда пакеты проходящие через данный шлюз теряются

- High Latency — срабатывает когда пакеты проходящие через данный шлюз имеют высокую задержку

- Packet Loss or High Latency — срабатывает, когда пакеты проходящие через данный шлюз теряются или имеют большую задержку

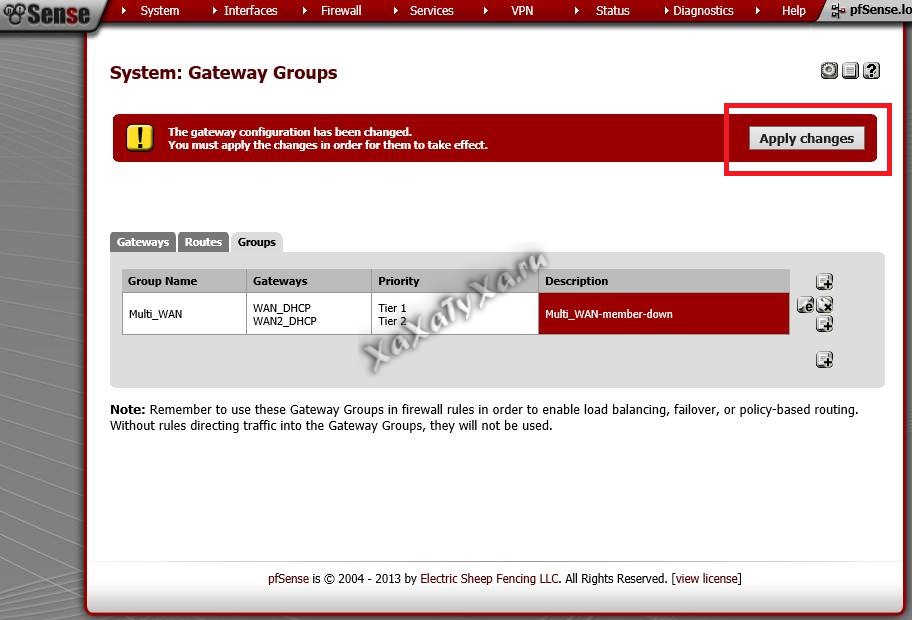

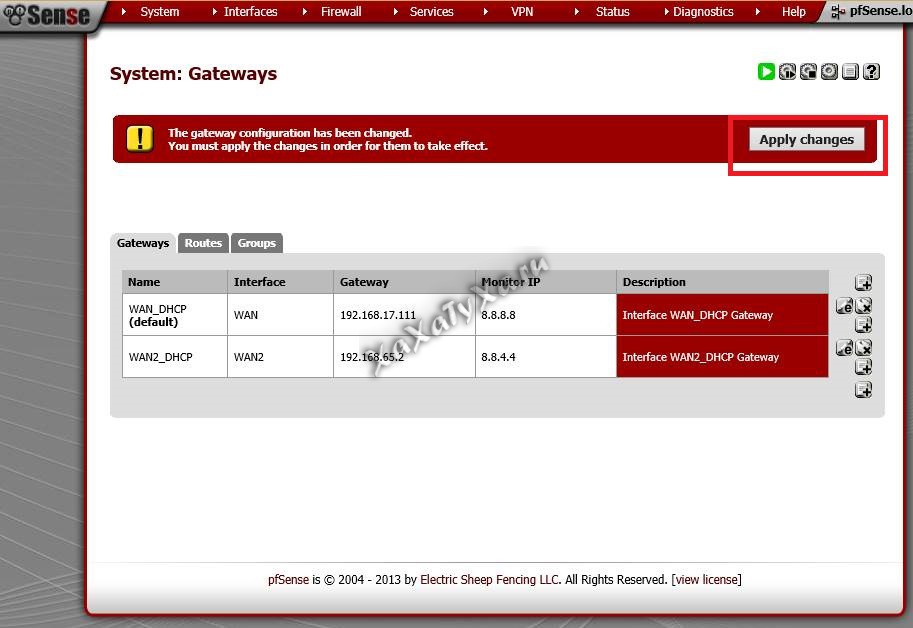

Применим изменения «Apply changes«, если этого попросит система

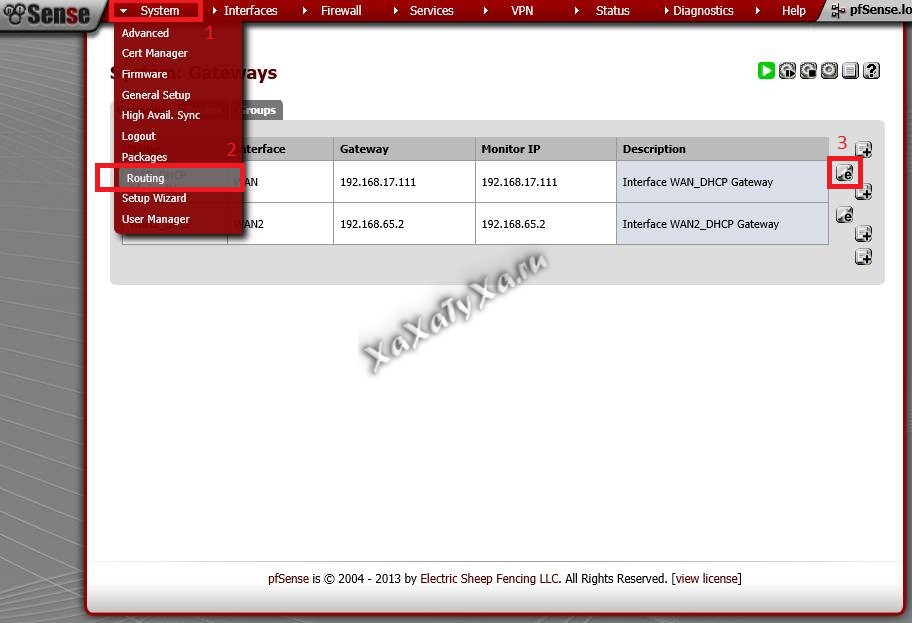

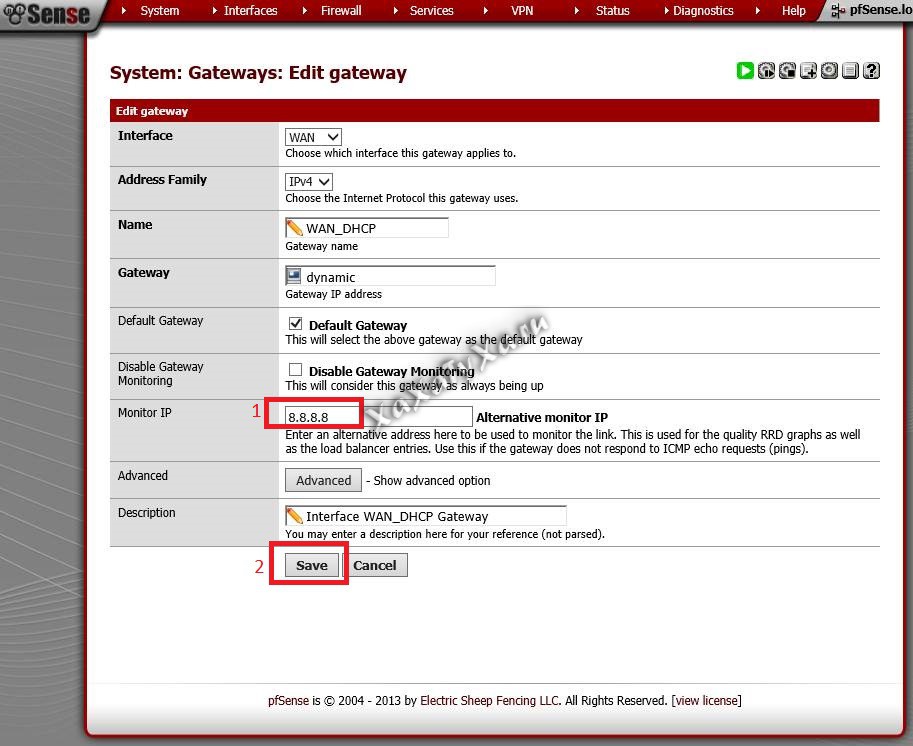

Переходим на страницу «System > Routing» и открываем для редактирования шлюз WAN

В поле «Monitor IP» указываем внешний IP адрес которые отвечает на ping. Для тестирования и мониторинга я в большинстве случаем использую гугловские DNS сервера, но вы можете выбрать другой, например из сети вашего провайдера. Следующим шагом сохраняем изменения «Save»

Проделаем аналогичные изменений со вторым провайдером

Применим изменения «Apply changes«, если этого попросит система

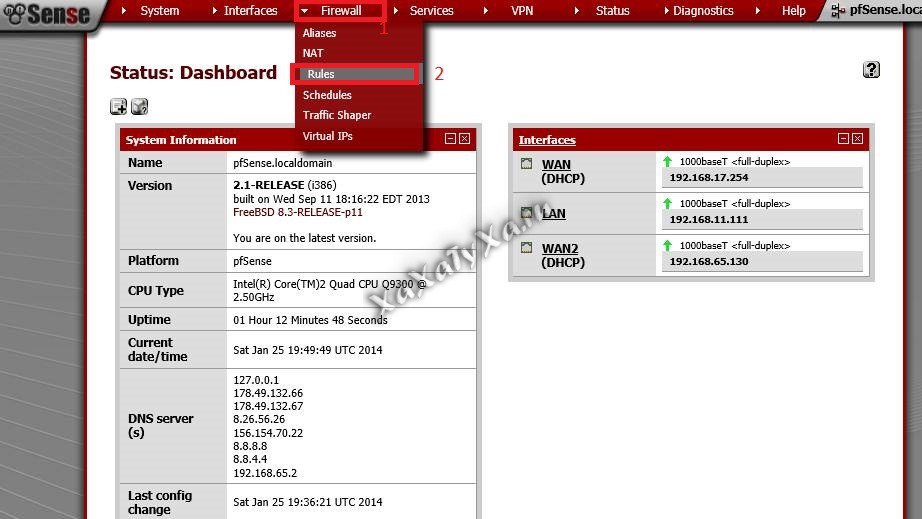

Переходим на страницу «Firewall > Rules»

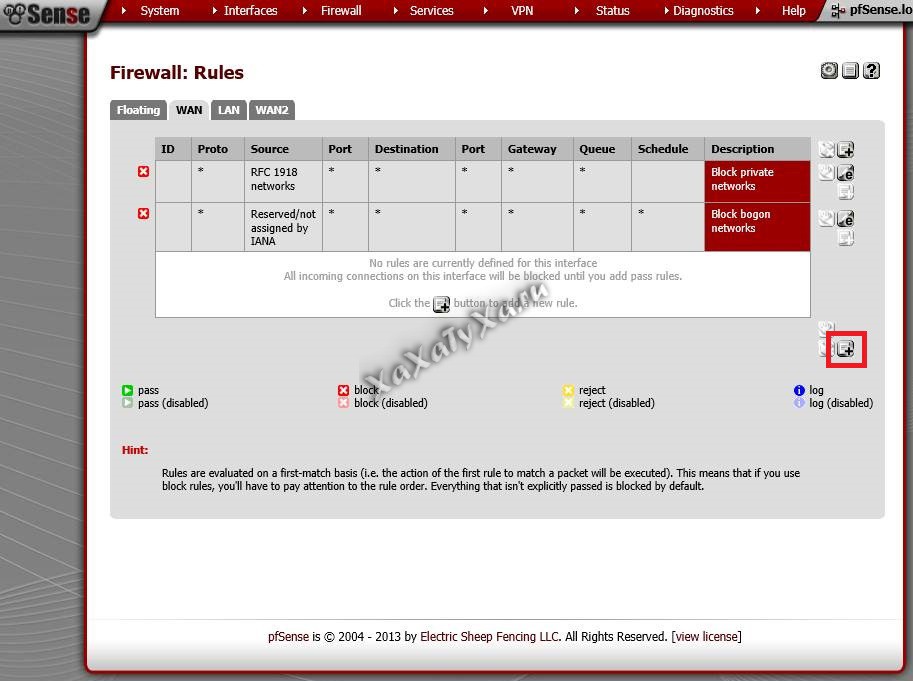

Для добавления нового правила брандмауэра нажимаем кнопку «+»

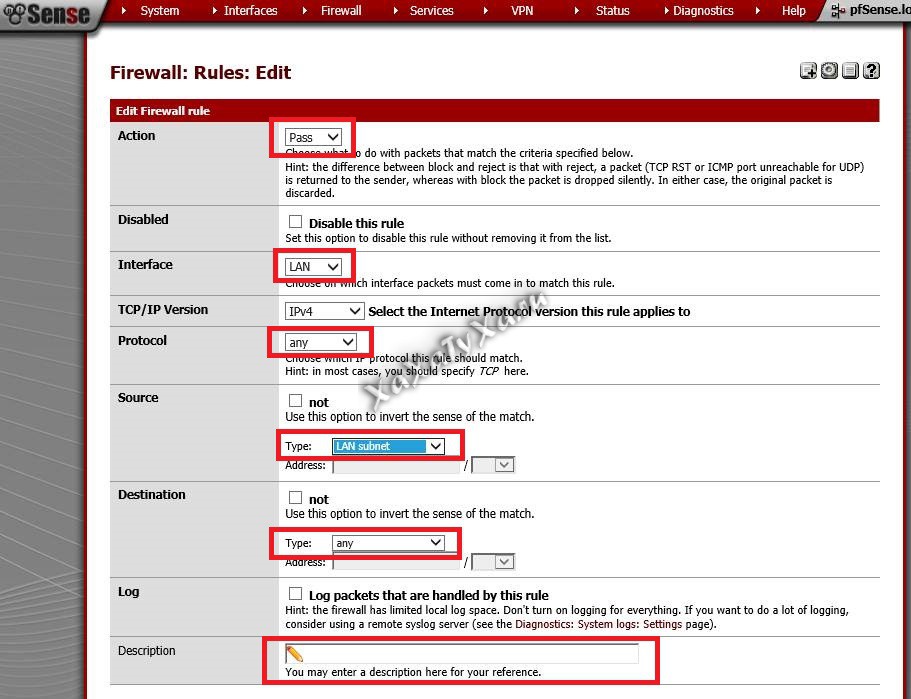

- В «Action» выбираем «Pass«

- В «Interface» выбираем «LAN» интерфейс

- В «Protocol» выбираем «any«

- В «Source» выбираем «LAN subnet»

- В «Destination» выбираем «any«

- Если необходимо добавить комментарДобавьте описание «Description»

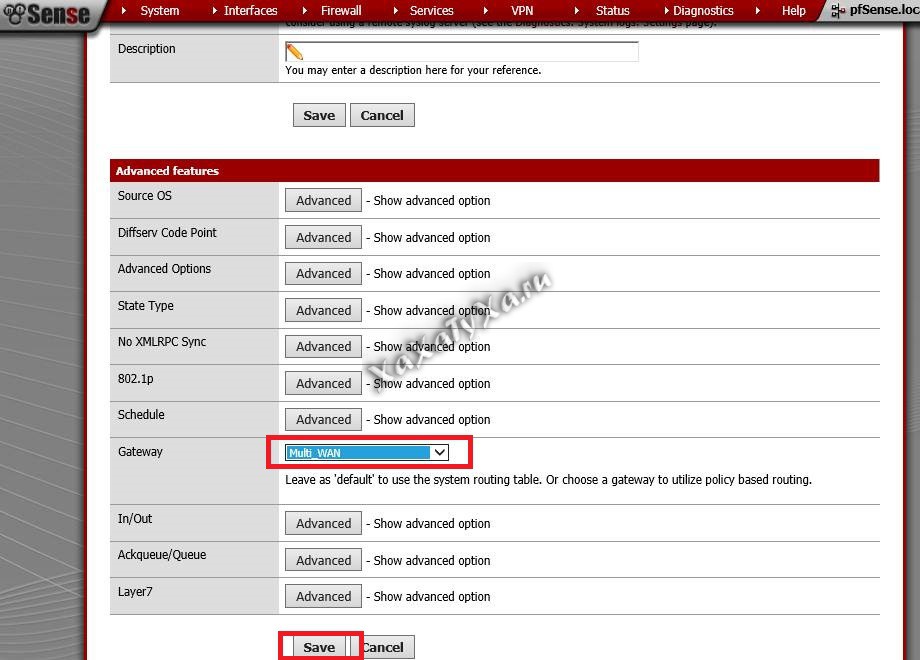

В расширенных возможностях «Advanced Features«, под шлюзом «Gateway«, нажимаем кнопку «Advanced» и устанавливаем в значение «Multi_WAN» (мы его придумали ранее). Для сохранения настроек наживаем «Save»

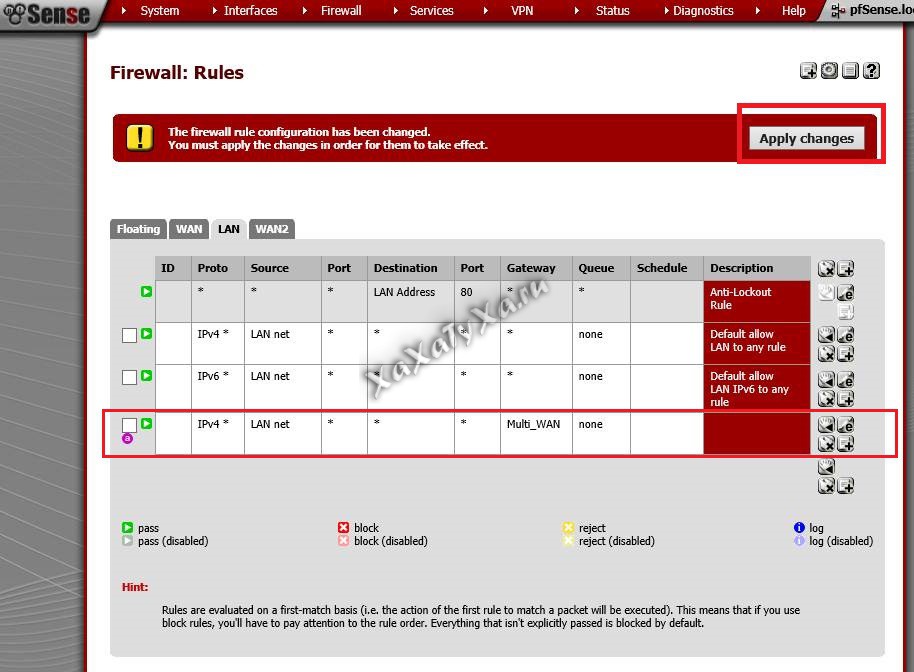

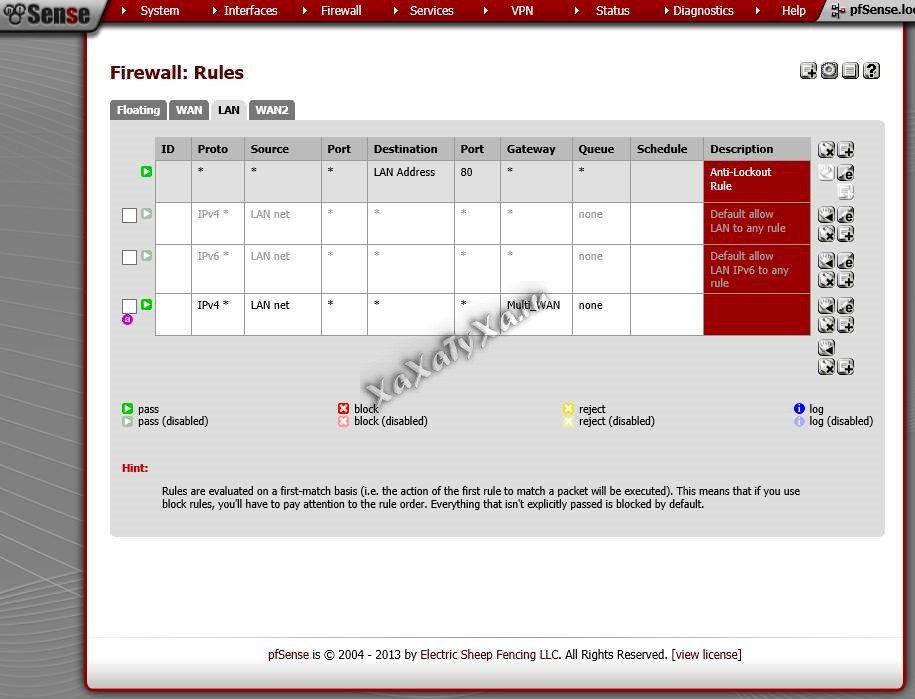

Применим изменения «Apply changes«, если этого попросит система. Как видим у нас есть новое правило.

Чтобы наша схема начала работать, необходимо отключить лишние.

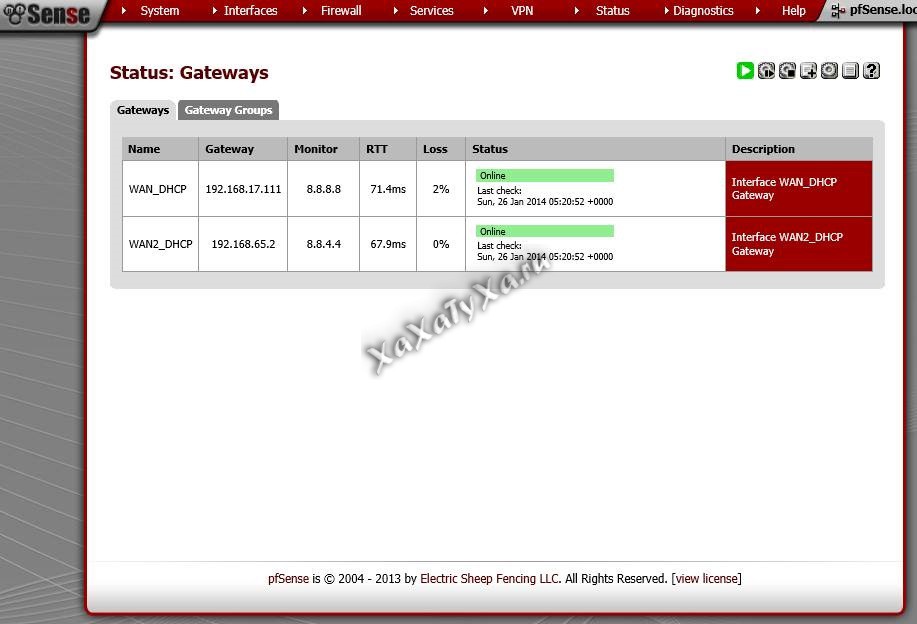

Чтобы посмотреть состояние наших интернет каналов, выбираем в меню «Status > Gateways»

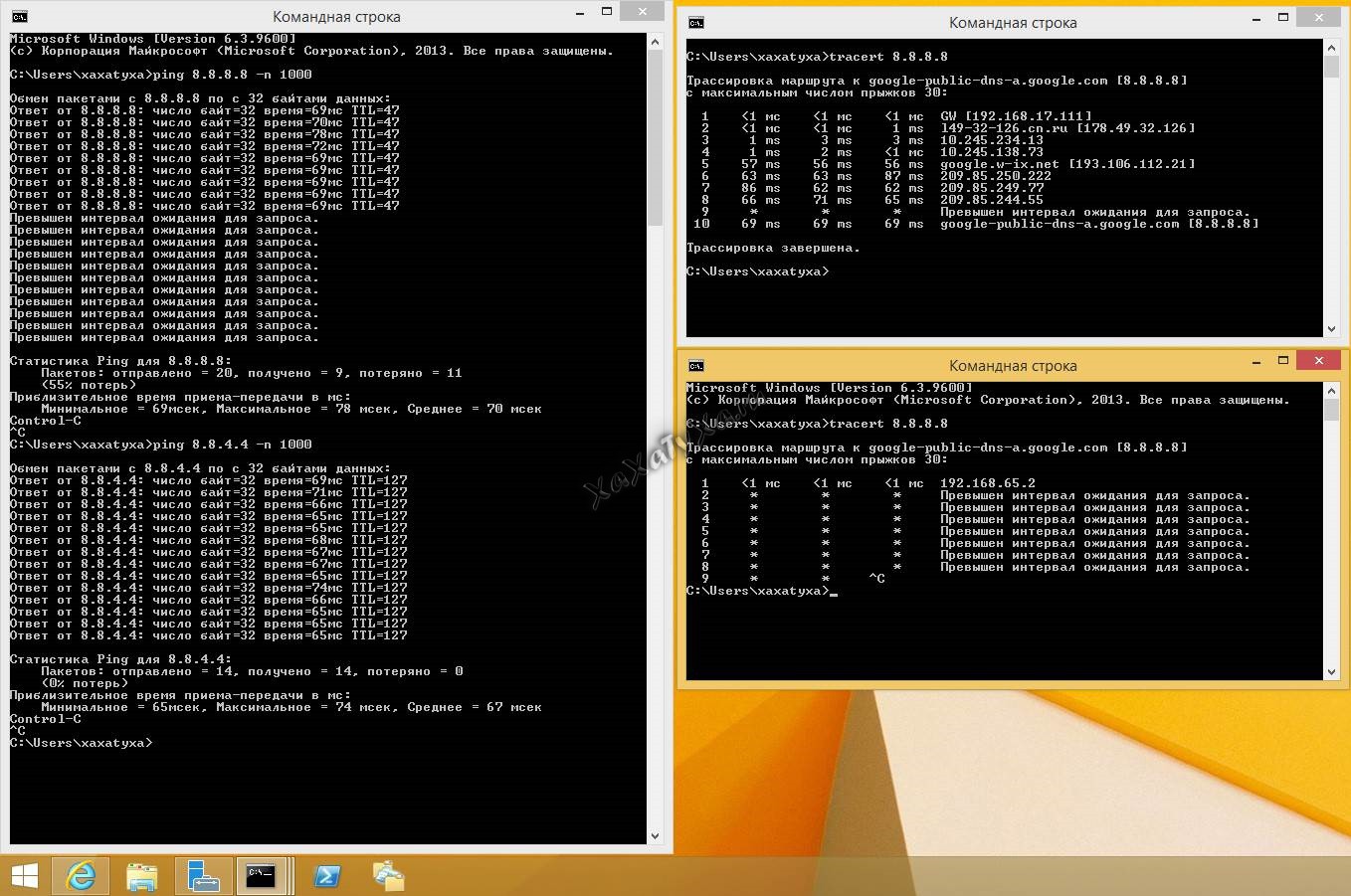

Проверим настройки и искусственно отключим основной интернет канал.

- https://forum.pfsense.org/index.php?topic=34810.0

- https://forum.pfsense.org/index.php/board,9.0.html

- http://ru.doc.pfsense.org/index.php/Интернет_от_двух_провайдеров_(pfSense_2.x)

Свежие комментарии