Попался в руки сервер Supermicro на котором был установлен гипервизор VMware ESXi и уже работали виртуальные машинки. Пароля от ipmi не было , а какие либо перезагрузки сервера были крайне нежелательны. Ниже опишу как сбросить пароль на ipmi без перезагрузки сервера из под VMware ESXi

Задача:

сбросить пароль на ipmi из под VMware ESXi без перезагрузки сервера

Итак, идем на ftp супермикро

ftp://ftp.supermicro.com/utility/IPMICFG/

скачиваем утилиту ipmicfg:

ftp://ftp.supermicro.com/utility/IPMICFG/ipmicfg_1.14.3_20130725.zip

Далее из архива достаём файл «ipmicfg-linux.x86» и копируем в корень системы ESXi. Для этого этого я использовал машинку на linux и команду scp, вы можете воспользоваться WinSCP.

После распаковать и копирования на сервер, необходимо дать разрешение на выполнение:

chmod +x ipmicfg-linux.x86_64

Справка по командам ipmi

./ipmicfg-linux.x86

IPMICFG Version 1.14.3 (Build 130725)

Copyright 2013 Super Micro Computer, Inc.

Usage: IPMICFG params (Example: IPMICFG -m 192.168.1.123)

-m Show IP and MAC.

-m IP Set IP (format: ###.###.###.###).

-a MAC Set MAC (format: ##:##:##:##:##:##).

-k Show Subnet Mask.

-k Mask Set Subnet Mask (format: ###.###.###.###).

-dhcp Get the DHCP status.

-dhcp on Enable the DHCP.

-dhcp off Disable the DHCP.

-g Show Gateway IP.

-g IP Set Gateway IP (format: ###.###.###.###).

-r BMC cold reset.

option: -d | Detected IPMI device for BMC reset.

-garp on Enable the Gratuitous ARP.

-garp off Disable the Gratuitous ARP.

-fd Reset to the factory default.

option: -d | Detected IPMI device for BMC reset.

-fdl Reset to the factory default. (Clean LAN)

option: -d | Detected IPMI device for BMC reset.

-fde Reset to the factory default. (Clean FRU & LAN)

option: -d | Detected IPMI device for BMC reset.

-ver Get Firmware revision.

-vlan Get VLAN status.

-vlan on <VLANtag> Enable the VLAN and set the VLAN tag.

If VLANtag is not given it uses previously saved value.

-vlan off Disable the VLAN.

-selftest Checking and reporting on the basic health of BMC.

-raw Send a RAW IPMI request and print response.

Format: NetFn Cmd [Data1 ... DataN]

-fru info Show FRU inventory area Info.

-fru list Show all FRU values.

-fru cthelp Show chassis type code.

-fru help Show help of FRU Write.

-fru <Field> Show FRU field value.

-fru <Field> <Value> Write FRU.

-fru 1m Update FRU Product Manufacturer from DMITable.

-fru 1p Update FRU Product Prodcut Name from DMITable.

-fru 1s Update FRU Product S/N from DMITable.

-fru 2m Update FRU Board Manufacturer from DMITable.

-fru 2p Update FRU Board Product Name from DMITable.

-fru 2s Update FRU Board S/N from DMITable.

-fru 3s Update FRU Chassis S/N from DMITable.

-fru backup <file> Backup FRU to file <Binary format>.

-fru restore <file> Restore FRU from file <Binary format>.

-fru tbackup <file> Backup FRU to file <Text format>.

-fru trestore <file> Restore FRU from file <Text format>.

-fru ver <V1> <V2> Get/Set FRU version. (V1 V2 are BCD format)

-sel info Show SEL info.

-sel list Show SEL records.

-sel del Delete all SEL records.

-sel raw Show SEL raw data.

-sdr Show SDR records and reading.

-sdr del <SDR ID> Delete SDR record.

-sdr ver <V1> <V2> Get/Set SDR version. (V1 V2 are BCD format)

-nm nmsdr Display NM SDR.

-nm seltime Get SEL time.

-nm deviceid Get ME Device ID.

-nm reset Reboots ME.

-nm reset2default Force ME reset to Default.

-nm updatemode Force ME to Update Mode.

-nm selftest Get Self Test Results.

-nm listimagesinfo List ME Images information.

-nm oemgetpower OEM Power command for ME.

-nm oemgettemp OEM Temp. command for ME.

-nm pstate Get Max allowed CPU P-State.

-nm tstate Get Max allowed CPU T-State.

-nm cpumemtemp Get CPU/Memory temperature.

-nm hostcpudata Get host CPU data.

-fan Get Fan Mode.

-fan <mode> Set Fan Mode.

-pminfo Power supply PMBus health.

-psfruinfo Power supply FRU health.

-psbbpinfo Battery backup power status.

-autodischarge <module> <day> Set auto discharge by days.

-discharge <module> Manually discharge battery.

-user list List user privilege information.

-user help Show user privilege code.

-user add <user id> <user name> <password> <privilege>

Add user.

-user del <user id> Delete user.

-user level <user id> <privilege> Update user privilege.

-user setpwd <user id> <password> Update user password.

-conf upload <file> <option> Upload IPMI configuration form binary file.

option: -p | Bypass warning message.

-conf download <file> Download IPMI configuration to binary file.

-conf tupload <file> <option> Upload IPMI configuration from text file.

option: -p | Bypass warning message.

-conf tdownload <file> Download IPMI configuration to text file.

-clrint Clear chassis intrusion.

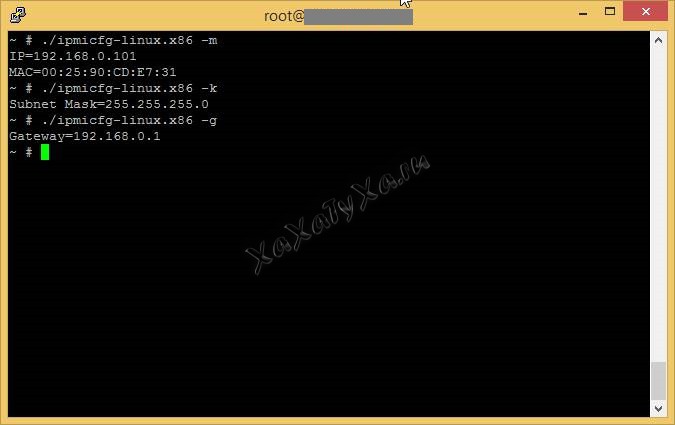

Конфигурация сети

Узнать IP-адрес и MAC

./ipmicfg-linux.x86 -m

Узнать маску сети

./ipmicfg-linux.x86 -k

Узнать сетевой шлюз

./ipmicfg-linux.x86 -g

Изменение сетевых настроек IPMI

Изменение ip-адреса

./ipmicfg-linux.x86 -m 111.111.111.111

Изменение маски сети

./ipmicfg-linux.x86 -k 255.255.255.0

Изменение сетевого шлюза

./ipmicfg-linux.x86 -g 111.111.111.112

Сброс IPMI до заводских настроек

./ipmicfg-linux.x86 -fd

После сброса к заводским установкам пароль к IPMI становится, :

Пользователь: ADMIN

Пароль: ADMIN

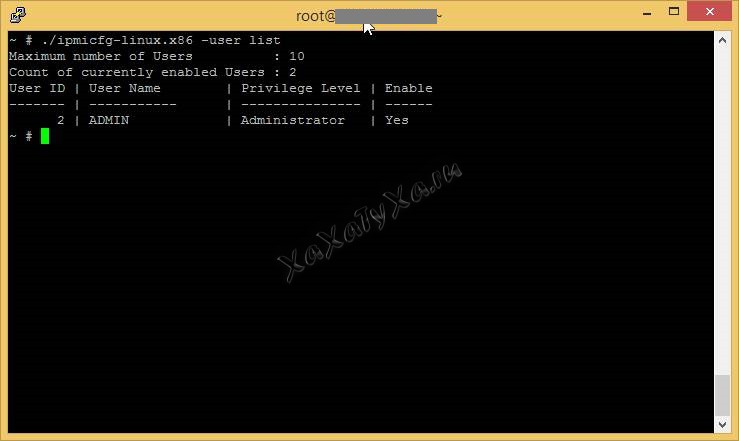

Настройка пользователей IPMI:

Получить список пользователей

./ipmicfg-linux.x86 -user list

Синтаксис:

./ipmicfg-linux.x86 -user add <user id> <user name> <password> <privilege>

<user id> — ID пользователя

<user name> — имя пользователя

<password> — пароль пользователя

<privilege> — привилегии пользователя, то есть группа

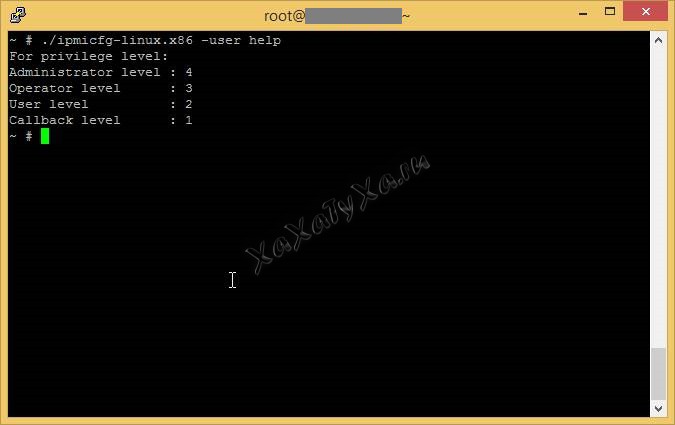

Получить список групп, привилегий пользователей

./ipmicfg-linux.x86 -user help

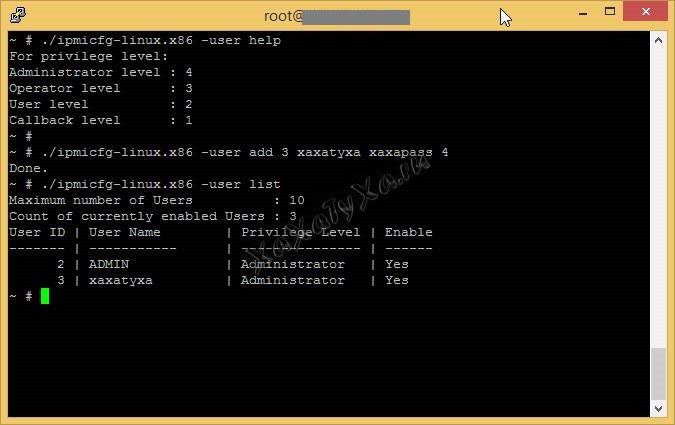

Добавить нового пользователя

./ipmicfg-linux.x86 -user add 3 xaxatyxa xaxapass 4

, где

3 — ID пользователя, просто берем следующий номер из свободные. Выше мы узнали, что у нас есть только пользователь «ADMIN» с user ID 2

xaxatyxa — имя нового пользователя

xaxapass — пароль нового пользователя

4 — привилегии нового пользователя

Проверяем изменения

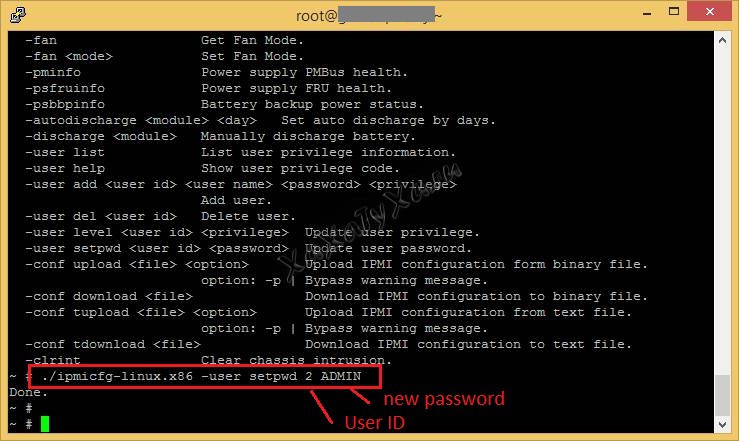

Сбрасываем пароль для пользователя ADMIN

./ipmicfg-linux.x86 -user setpwd 2 ADMIN

Для систем на linux есть утилита ipmitool. Пример установки и запуска на CentOS:

yum install OpenIPMI-tools OpenIPMI chkconfig ipmi on && service ipmi start Starting ipmi drivers: [ OK ]

Ссылки и документация по ipmi для вкуривания:

- thomas-krenn.com/en/wiki/Configuring_IPMI_under_Linux_using_ipmitool

- ru.wikipedia.org/wiki/Intelligent_Platform_Management_Interface

- ftp://ftp.supermicro.com/utility/IPMIView/

- ipmiutil.sourceforge.net/docs/ipmisw-compare.htm

Свежие комментарии