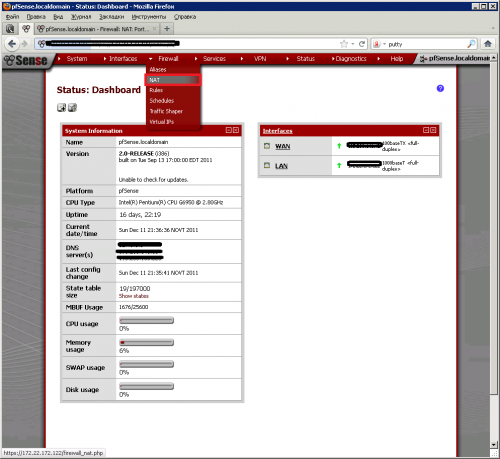

В примере будем пробрасывать порт для ssh Имеем локальную сетку и машину с адресом 192.168.0.100, куда собственно и надо пробросить порт ssh.

Авторизуемся в PfSense и заходим в меню:

Firewall > NAT > Port Forward

Добавляем правило

1 — На какой интерфейс будем применять правило (В большинстве случаев WAN).

2 — Какой ip протокол будем использовать.

3 — С какого IP разрешаем доступ

4 — Ip адрес и порт источника

5 —

6 —

7 —

8 —

9 —

10 —

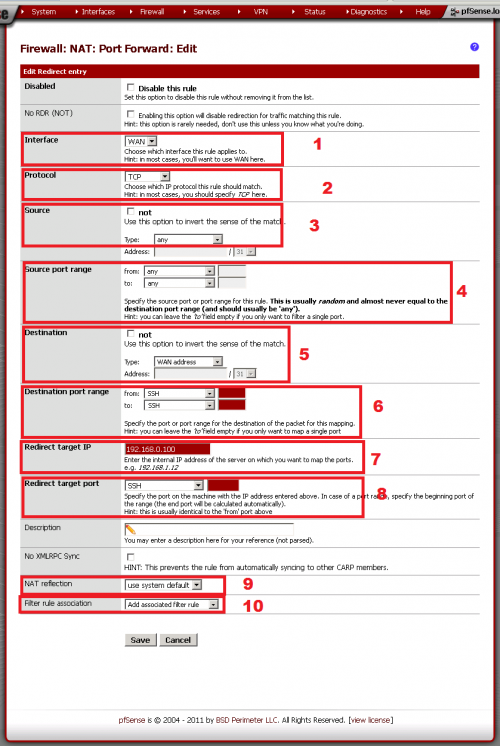

Нажимаем «Monitor», чтобы применить правило

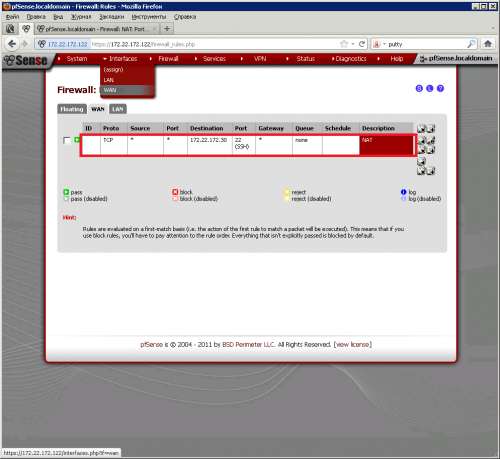

Правило применилось

Проверяем, добавилось ли правило.

Правило есть )))

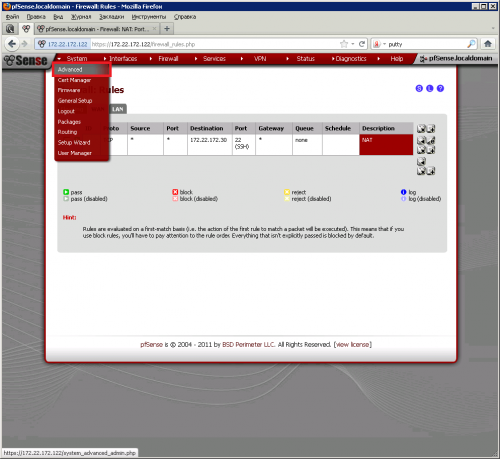

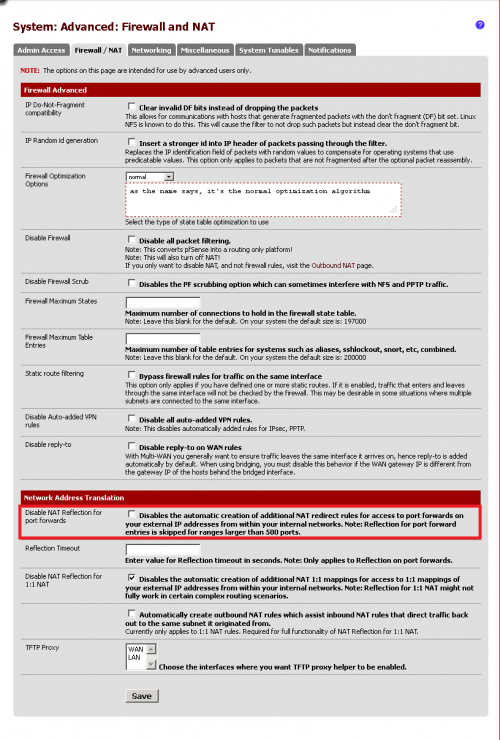

Чтобы наши пакеты уходили во внешний мир… надо убрать галочку как на рисунке ниже

Что делать, если все сделано правильно, но ничего не работает?

Проверьте, что у компьютера на который делается перенаправление портов, ваш PFSense прописан шлюзом в настройках сетевой платы.

Проверьте, что на компьютере, на который вы делаете перенаправление портов, брендмауэр Windows или антивируса разрешает входящие подключения на указанные порты.

А как быть если pfsense не смотрит напрямую в интернет, а стоит за роутером. В частности за zyxel keenrtic. Как быть тогда

можно на роутере добавить pfsense в DMZ

Евгений:

1) Использовать для проброса сам Zyxel Keenetic.

2) Изменить схему подключения и сделать роутером машину с pfSense.

3) Замутить какой-нибудь «каскадный порт форвардинг», т.е. сначала Кинетиком рулить до ПфСенс, а уже потом к нужной машине. Но во-первых, я не уверен что такое вообще возможно, а во-вторых это изысканное извращение. 😀